สำนักงานคณะกรรมการการรักษาความมั่นคงปลอดภัยไซเบอร์แห่งชาติ (สกมช.) เตือนองค์กรภาครัฐและเอกชนให้ตระหนักถึงความเสี่ยงด้านความมั่นคงปลอดภัยไซเบอร์จากกระบวนการ “พนักงานลาออก” ซึ่งอาจกลายเป็นช่องโหว่สำคัญ หากยังคงมีสิทธิ์เข้าถึงระบบหรือข้อมูลสำคัญหลงเหลืออยู่โดยไม่ได้รับการจัดการอย่างเหมาะสม เสี่ยงต่อการเกิดเหตุข้อมูลรั่วไหล (Data Breach) โดยไม่รู้ตัว แนะองค์กรเร่งปิดช่องโหว่ Offboarding อย่างเป็นระบบ

10 เมษายน 2569 สำนักงานคณะกรรมการการรักษาความมั่นคงปลอดภัยไซเบอร์แห่งชาติ (สกมช.) เตือนองค์กรภาครัฐและเอกชน ให้ตระหนักถึงความเสี่ยงด้านความมั่นคงปลอดภัยไซเบอร์จากกระบวนการ “พนักงานลาออก” ซึ่งอาจกลายเป็นช่องโหว่สำคัญ หากยังคงมีสิทธิ์เข้าถึงระบบหรือข้อมูลสำคัญหลงเหลืออยู่โดยไม่ได้รับการจัดการอย่างเหมาะสม เสี่ยงต่อการเกิดเหตุข้อมูลรั่วไหล (Data Breach) โดยไม่รู้ตัว

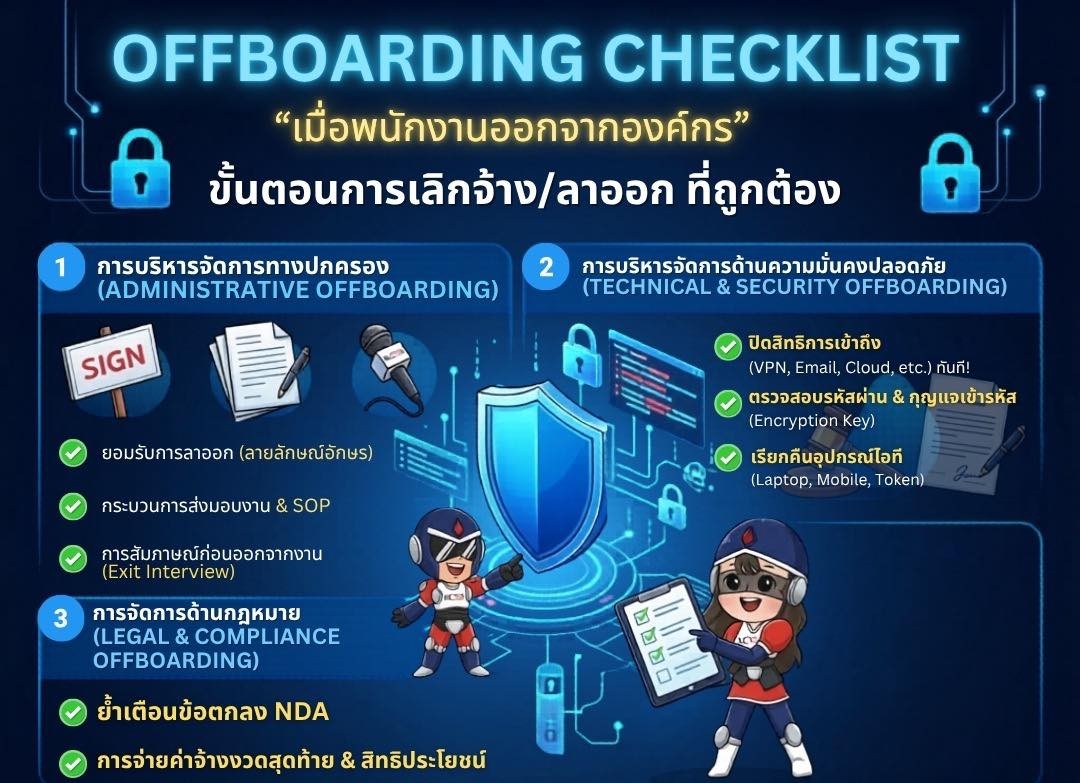

สกมช. แนะนำแนวทางปฏิบัติ “Offboarding Checklist” เพื่อยกระดับการจัดการความเสี่ยง แบ่งเป็น 3 ด้านสำคัญ ดังนี้

1. การบริหารจัดการทางปกครอง (Administrative Offboarding) องค์กรควรดำเนินการให้ครบถ้วนตามกระบวนการ ได้แก่ การจัดทำเอกสารการลาออกอย่างเป็นทางการ การส่งมอบงานและคู่มือปฏิบัติงาน (SOP) อย่างเป็นระบบ รวมถึงการจัดทำ Exit Interview เพื่อประเมินความเสี่ยงและรับฟังข้อเสนอแนะจากพนักงานก่อนออกจากองค์กร

2. การบริหารจัดการด้านความมั่นคงปลอดภัย (Technical & Security Offboarding) ถือเป็นหัวใจสำคัญที่ต้องดำเนินการอย่างทันท่วงที โดยต้องปิดสิทธิ์การเข้าถึงระบบทั้งหมดทันทีที่พนักงานพ้นสภาพ เช่น VPN, อีเมล, ระบบคลาวด์ และระบบภายในองค์กร พร้อมตรวจสอบและเพิกถอนรหัสผ่านหรือกุญแจเข้ารหัส (Encryption Key) รวมถึงเรียกคืนอุปกรณ์ไอทีขององค์กร เช่น คอมพิวเตอร์พกพา โทรศัพท์มือถือ หรืออุปกรณ์ยืนยันตัวตน (Token)

3. การจัดการด้านกฎหมายและข้อกำกับ (Legal & Compliance Offboarding) องค์กรควรย้ำเตือนข้อตกลงรักษาความลับ (NDA) ซึ่งยังคงมีผลผูกพันตามกฎหมายแม้พนักงานจะพ้นสภาพแล้ว และดำเนินการด้านสิทธิประโยชน์ เช่น ค่าจ้างงวดสุดท้าย หรือสวัสดิการต่าง ๆ ให้ถูกต้องครบถ้วน

ทั้งนี้ แนวทางดังกล่าวสอดคล้องกับมาตรฐานสากลด้านความมั่นคงปลอดภัยสารสนเทศ อาทิ ISO/IEC 27001 (การสิ้นสุดหรือเปลี่ยนแปลงสถานภาพการจ้างงาน), NIST SP 800-53 Rev.5 (การบริหารจัดการบุคลากร), แนวปฏิบัติของ SHRM และ CIS Controls ด้านการควบคุมการเข้าถึง

สกมช. แนะนำเพิ่มเติมว่า องค์กรควรจัดทำ Checklist แยกตามหน่วยงาน เช่น ฝ่ายทรัพยากรบุคคล (HR), ฝ่ายเทคโนโลยีสารสนเทศ (IT) และฝ่ายการเงิน เพื่อใช้ตรวจสอบร่วมกันอย่างเป็นระบบ ลดความเสี่ยงตกหล่น และเสริมสร้างความมั่นคงปลอดภัยไซเบอร์ในภาพรวมอย่างยั่งยืน

www.facebook.com/tcijthai

ป้ายคำ